Proving Grounds Practice : PayDay Walkthrough

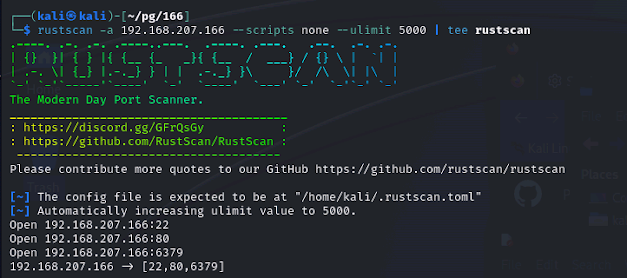

Proving Grounds Practice : PayDay Walkthrough Foothole (立足點 ) : 80 Port 發現 CMS " CS-Cart ",Searchsploit 後發現 LFI 可以成功讀到 /etc/passwd 接著查看 /?version 發現版本就是 1.3.3 然後使用另一個 RCE 48891 依據說明上傳 *.phtml 然後執行利用拿到 reverse shell PE ( 提權 ) : 現有使用者 www-data 甚麼權限都沒有 直接列舉使用者 patrick 發現密碼一樣可以 ssh 登入 sudo -l 後提 權成功 注意事項 : SSH 發現 no matching host key type found. Their offer: ssh-rsa,ssh-dss 透過修改 ~/.ssh/config 可以成功登入 參考 https://blog.alanwei.com/blog/2022/01/24/ssh-no-matching-host-key-type-found/ Linux 一定要測試帳號密碼兩個都一樣的切換嘗試 第一步 Rustscan,└─$ rustscan -a 192.168.187.39 --scripts none --ulimit 5000 | tee rustscan snmp closed,└─$ sudo nmap -sU -p 161 192.168.187.39 | tee snmp nmap,└─$ sudo nmap -sCV -A -p 22,80,110,139,143,445,993,995 192.168.187.39 | tee nmap 22/tcp open ssh OpenSSH 4.6p1 Debian 5build1 (protocol 2.0) 80/tcp open http Apache httpd 2.2.4 ((Ubuntu) PHP/5.2.3-1ubuntu6) 110/tcp open pop3 ...